商机详情 -

SSH攻击

日志审计系统是一种重要的解决方案,可以帮助组织实现实时监控和记录其计算机系统和应用程序的活动和事件,并满足合规性要求,加强对其计算机系统和应用程序的安全和管理。通过综合考虑组织的需求、业务流程和技术架构等因素,选择适合其需求的日志审计系统,并进行有效的定制化配置和集成,可以更好地实现日志审计和管理的目标。日志审计系统可以帮助组织更好地实现安全和合规性目标。在当前的信息时代,安全和合规性成为组织不可忽视的重要问题。通过日志审计系统,组织可以实现实时监控和记录其计算机系统和应用程序的活动和事件,以满足合规性要求并加强对安全事件和威胁的检测和响应。日志审计系统可以帮助组织更好地管理其云计算环境和容器化环境。随着云计算和容器化技术的普及,组织需要更好地管理其云计算环境和容器化环境。通过日志审计系统,组织可以监控和记录其云计算环境和容器化环境的活动和事件,以加强对其云计算和容器化环境的管理和控制。

业务综合监控(IMP)的功能与价值包含什么?SSH攻击

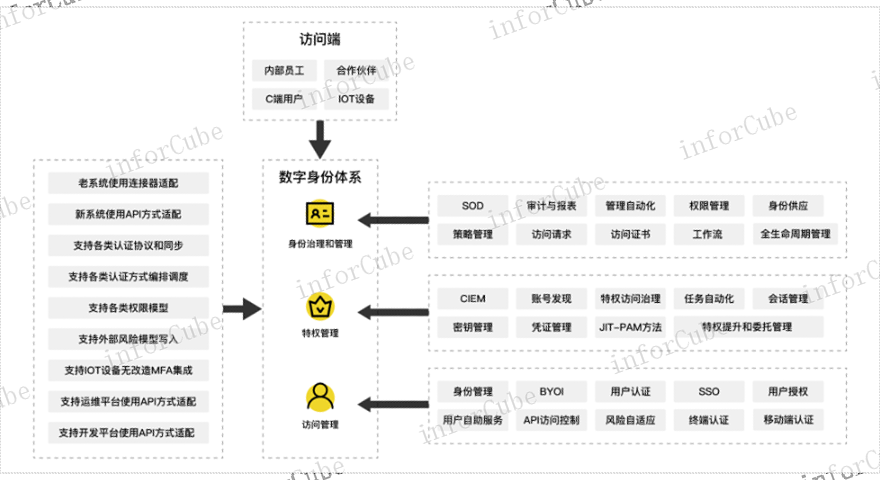

随着工业化和经济快速发展,中国的制造业得到了长足的发展,从“中国制造”到“中国智造”,再到“大国智造”。信息技术的广泛应用,制造企业的信息系统和内部用户数量不断增加,客户需求也越来越高。而在这一过程中,企业身份管理和访问控制面临着巨大的挑战。制造企业普遍存在身份管理不统一、权限管理分散、登录认证复杂、安全风险增加等问题,给企业带来了巨大的安全风险和管理成本。因此,制造企业需要加强身份管理与访问控制能力的提升,实现身份信息全生命周期的管理和控制,加强权限控制,简化登录认证,提高管理和安全水平,提升企业信息化水平,实现制造行业向智能生产的转型升级。

自动化分析提高运维效率的方法有哪些?

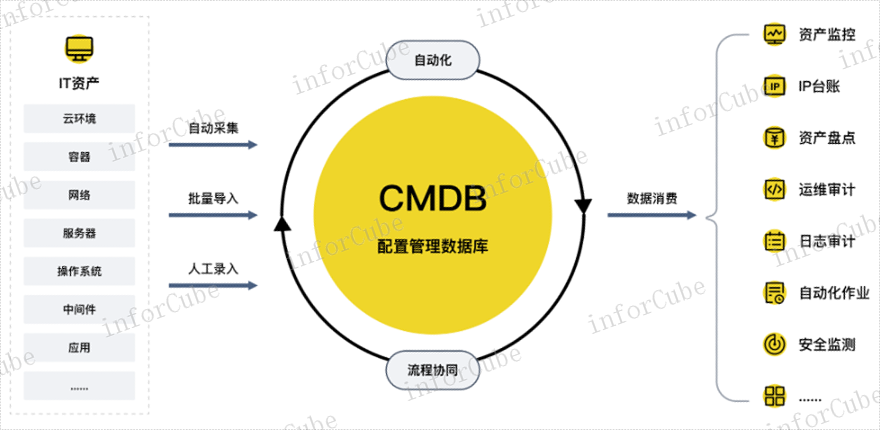

CMDB系统通常由一系列应用程序和工具组成,包括配置管理工具、变更管理工具、服务管理工具等。这些工具和应用程序可以帮助组织更好地管理其IT资源和服务配置信息,并提供实时监控、警报和报告,以加强对IT资源和服务的管理和控制。在选择CMDB系统时,需要评估其需求、业务流程和技术架构等因素,以选择适合其需求的解决方案。CMDB系统的实施需要考虑组织的需求、业务流程和技术架构等因素,因此需要进行定制化配置和集成。在实施过程中,组织需要确保其CMDB系统与其他系统的集成和数据共享,以确保数据的一致性和准确性。CMDB系统需要具备良好的安全性和可靠性,以确保IT资源和服务配置信息的安全和可用性。因此,在CMDB系统的实施和运营过程中,组织需要考虑数据和服务的安全性、备份和恢复、容错和可扩展性等方面的因素。

随着金融电子化管理的发展,金融行业的IT资产数量逐年增加,这使得金融行业对自动化运维的需求变得越来越迫切。与此同时,《网络安全法》和中国银行业信息科技的规划实施,对金融行业的安全和自动化程度提出了更高的要求。因此,如何提升IT运维安全和运维自动化水平,实现日常运维标准化、自动化化,成为金融行业面临的主要挑战。为了应对这些挑战,金融行业需要加强基础设施、自动化技术、团队人才等方面的建设和投入,在运维管理中注重灵活性和安全性,并加强管理和安全意识,从而更好地满足市场和监管的需求,提升企业核心竞争力。

智能运维安全管理平台的应用场景包括哪些?

IAM系统是一种用于管理组织内部用户身份和访问权限的解决方案。它可以帮助组织确保用户只能访问他们需要的资源,并保障组织的安全性和合规性。IAM系统可以帮助组织实现身份管理。通过IAM系统,组织可以管理用户的身份信息,包括用户的姓名、职位、联系方式、账号等信息。组织可以使用IAM系统来创建、修改、删除用户账号,并为用户分配不同的访问权限,以确保用户只能访问他们需要的资源。IAM系统可以帮助组织实现访问管理。通过IAM系统,组织可以管理用户对不同资源的访问权限。组织可以使用IAM系统来创建、修改、删除用户的访问权限,以确保用户只能访问他们需要的资源,并避免未经授权的访问。IAM系统可以帮助组织实现认证和授权管理。通过IAM系统,组织可以管理用户的认证和授权信息。组织可以使用IAM系统来确保用户在登录时提供正确的身份信息,以及在访问资源时被正确授权。智能运维安全管理平台能为用户带来哪些价值?特权账号集成

运维安全管理平台的产品特性有哪些?SSH攻击

身份和访问管理是指一种控制谁可以访问计算机资源及何时、何地、何种方式访问的综合性解决方案。IAM通常包括一个或多个应用程序、管理控制面板、管理API,以及一个认证服务器。它旨在帮助组织确保只有经过授权的用户才能访问计算机资源,并确保社会工程等攻击向量无法导致保护上的失败。IAM通常包括以下几个主要功能模块:1.认证:这是一个验证用户身份的过程,类似于用户ID和密码、生物识别信息(如指纹扫描器)等。认证可以确保只有授权用户才能访问计算机资源。2.授权:授权确定用户是否可以访问某个特定的计算机资源,以及对该资源的访问级别,如读写或只读等访问权限。3.账户管理:这个模块有助于管理员对用户和组的管理。它可以帮助管理员创建、修改和删除用户账户,并提供对用户访问权限的控制。4.审计:跟踪和监控用户对计算机资源的访问以及尝试访问系统的未经授权的实体。这可以帮助机构了解谁正在访问他们的系统,并确定哪些资源正面临风险。SSH攻击