商机详情 -

运维组件

人工智能(AI)和自动化正在重塑ITSM的未来。AI驱动的聊天机器人可充当一级服务代理,处理大量重复性查询。预测性分析可通过历史数据预测事件发生、识别潜在问题。智能派单可自动将事件分配给更加合适的技术人员,提高问题处理速度。知识库的智能推荐能在工程师处理事件时主动推送相关解决方案,方便工程师借鉴。这些技术将IT人员从重复、简单的劳动中解放出来,专注于更高价值的工作,从而确保企业人才资源的更加合理利用,提升服务质量。

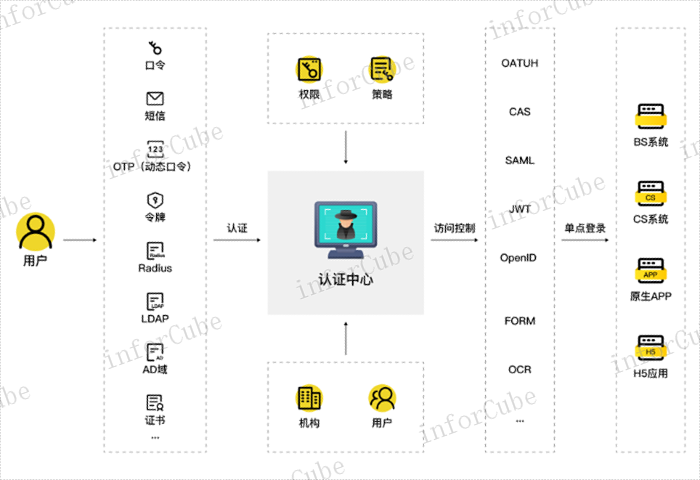

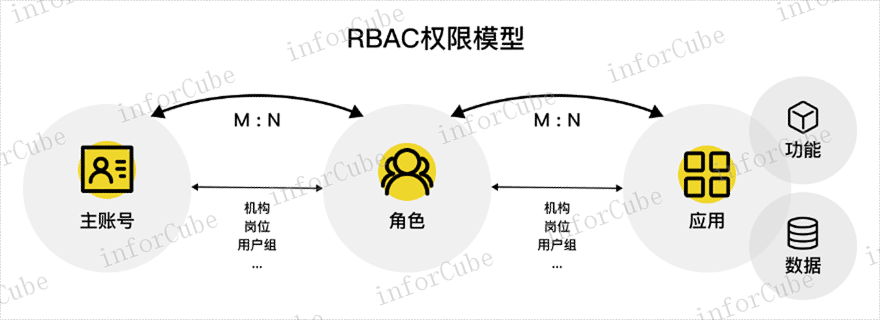

SiCAP-IAM的可信身份认证,打通用户、角色、岗位、组织机构等访问控制技术,实现统一门户管理,支持多种认证方式及多因素认证;支持传统认证、移动认证、生物认证、证书认证等技术组合进行多因素认证,实现所知、所持、所有三个维度的认证能力;可针对不同安全级别的用户可以设置不同等级的认证方式,通过混合认证方式的配置可实现高安全等级的用户采用较高安全性的认证方式,较低的可信人员则可设置简化认证的方式。运用了混合认证配置既可实现系统的高安全性又能兼顾用户访问的便利性。CMDB架构持续的服务改进(CSI)要求定期评审流程指标,并基于数据驱动进行优化。

自动化发现——为CMDB注入生命力的引擎、在动态变化的现代IT环境中,试图通过手工方式维护CMDB几乎是一项不可能完成的任务。云资源的按需创建、虚拟机的快速迁移、容器环境的瞬间伸缩,都要求CMDB必须具备自动感知和更新的能力。这时,自动化发现工具就显得至关重要。这些工具通过网络扫描、代理程序、API接口等多种方式,自动识别网络中的硬件和软件资产,采集其属性(如IP地址、CPU型号、安装的软件列表等),并智能地推断出它们之间的关系。自动化发现如同为CMDB安装了一个强大的“感知引擎”,它不仅大幅降低了人工维护的成本和错误率,更确保了CMDB能够跟上IT环境的演进速度,使其真正成为一份实时、可靠的“活地图”。

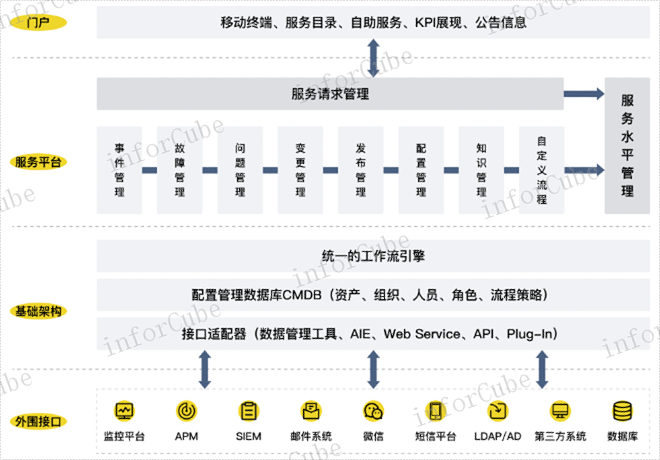

CMDB的“心脏”——配置项与关系。CMDB的威力并非来自其记录的孤立数据,而是源于两个主要概念:配置项和关系。配置项是CMDB中管理的基本单元,可以是一个物理设备(如服务器路由器)、一个逻辑构件(如应用程序实例)、甚至是一份文档(如服务级别协议)。然而,孤立的CI价值有限。真正的智慧蕴藏在“关系”之中。例如:“物理服务器A托管着虚拟机B”、“虚拟机B运行着中间件C”、“中间件C支持着业务应用D”、“业务应用D服务于财务部门”。这一连串的关系链,构建了一个从底层基础设施到顶层业务服务的完整视图。正是这些丰富、准确的关系,使得影响分析、根源诊断和变更模拟成为可能,让CMDB从一个静态仓库跃升为动态的决策支持系统。是否能够控制临时账号的有效性?

堡垒机,亦称运维安全审计系统,在现代企业网络安全架构中扮演着“战略隘口”的角色。其价值在于实现了对运维操作的集中收口与统一管控。传统分散的运维模式下,服务器、网络设备、数据库等资产直接暴露访问入口,难以审计。堡垒机通过要求所有远程运维流量(如SSH、RDP、Telnet、SFTP)都必须经过其转发,将无序、隐蔽的分散访问转变为有序、可见的集中访问。这不仅极大收缩了网络面,更为后续的权限治理、行为审计和事后追溯奠定了坚实基础,是构建企业纵深防御体系不可或缺的关键节点。问题管理的根本任务是识别并处理引起事件的深层根源,防止其重复发生。基础设施监控

单台堡垒机能够支持的并发会话有多少?运维组件

精细化的权限治理是堡垒机的灵魂。它超越了简单的“能否登录”,实现了多维度的授权模型:身份权限:基于用户、用户组与角色,关联LDAP/AD、IAM等身份源。访问权限:精确限制用户可访问的资产列表、允许使用的协议(SSH/RDP等)及登录时段。操作权限:针对Linux/Unix系统,可限制允许执行、提醒或禁止执行的命令(如阻断rm-rf/)。提权权限:管控用户通过sudo、su等提权操作的行为和密码。通过这套模型,堡垒机确保了每个运维人员只拥有完成其本职工作所必需的权限,防止了越权访问和误操作。 运维组件