商机详情 -

磁盘映射

SiCAP-IAM的可信身份认证,打通用户、角色、岗位、组织机构等访问控制技术,实现统一门户管理,支持多种认证方式及多因素认证;支持传统认证、移动认证、生物认证、证书认证等技术组合进行多因素认证,实现所知、所持、所有三个维度的认证能力;可针对不同安全级别的用户可以设置不同等级的认证方式,通过混合认证方式的配置可实现高安全等级的用户采用较高安全性的认证方式,较低的可信人员则可设置简化认证的方式。运用了混合认证配置既可实现系统的高安全性又能兼顾用户访问的便利性。自动化的工作流可以确保特权访问请求得到及时且合规的审批。磁盘映射

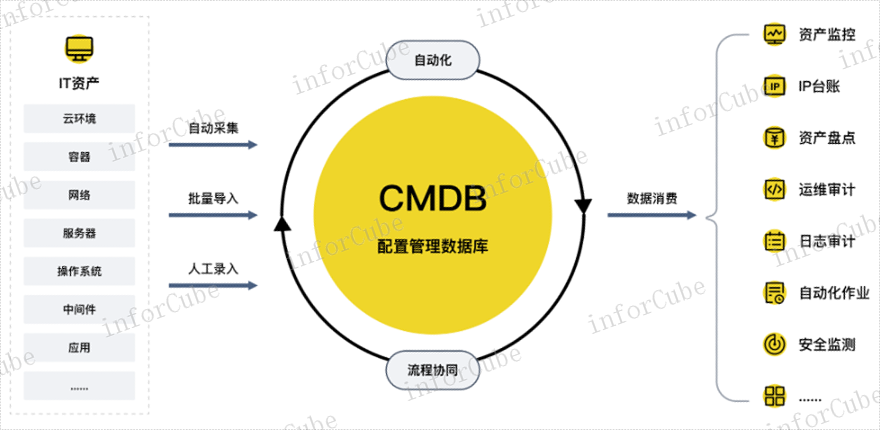

SiCAP的CMDB,支持容量管理,能够针对企业的IP和机房容量进行管理,帮助企业了解IP地址的使用情况和机房、机柜的使用情况;支持企业耗材的统一管理,了解耗材的库存情况;支持企业已购买软件、服务的统一管理,了解软件、服务的授权情况等信息。提供可消费的CMDB,能够提供标准、通用的API接口,支持批量文件、接口调用、实时订阅多种数据消费方式,无需二次集成,做到各方资源统一纳管并整合,为ITSM管理流程、自动化运维和DevOps、数据化运营、智能化运维、安全运维、数据可视化等消费场景提供支持,支撑监、管、控、服、营各场景对CMDB的要求。事件安全闭环管控加密方式是什么?加密方式是否符合国密要求?

权限管理的艺术——RBAC与ABAC之争。授权是IAM的智慧关键,其主要问题在于“如何分配权限”。其经典的模型是基于角色的访问控制(RBAC),即为用户分配角色(如“经理”、“会计”),角色再关联权限。它逻辑清晰、易于管理,但略显僵化。例如,所有“经理”都拥有相同权限,无法细化到“只能审批5万元以下合同”。于是,更细粒度的基于属性的访问控制(ABAC)应运而生。ABAC通过评估用户、资源、环境等多种属性(如“用户部门=财务”、“资源敏感度=高”、“时间=工作日9-18点”、“地点=公司内网”)来动态决策。RBAC与ABAC并非相互取代,而是相辅相成:RBAC用于处理大而化之的常规访问,ABAC则守护着那些需要精细管理的核心数据与交易。

零信任理念“从不信任,始终验证”与特权账号管理的内涵高度契合。PAM是实践零信任架构中“特权访问”环节的重要载体。在零信任模型下,任何用户或进程在获得特权访问前,其身份都必须经过严格的多因素认证(MFA)和设备状态检查。访问被授予后,其权限范围被严格限定于特定任务,且存活时间极短。PAM系统在此过程中扮演了策略执行点的角色,对所有访问请求实施动态授权和持续验证,一旦发现行为异常,立即中断会话。这种融合彻底改变了传统的静态信任模式,将特权访问从一次性的身份认证转变为持续的隐患评估与信任计算过程。会话录像和操作日志能够保存多久?能否支持关键词检索?

CMDB——变更管理的“影响雷达”。在IT世界中,变化是永恒的,但每一次变更都伴随着可能存在的影响。CMDB在变更管理流程中扮演着“影响雷达”的角色。当计划对一个核心交换机进行升级时,传统的做法可能依赖于工程师的记忆或零散的文档来判断影响范围,这极易导致遗漏。而一个健全的CMDB则可以清晰地展示出:该交换机连接了哪些机架、这些机架上的服务器承载了哪些关键应用、这些应用又服务于哪些重要的业务功能。通过这种可视化的依赖关系图,变更顾问能够准确评估变更的潜在影响,制定更完善的回滚计划,从而减小未知影响。CMDB让变更从“盲目飞行”变成了“仪表导航”。目标资产如何能够快速进行添加?IPMI

容量管理确保以合理的成本及时提供足够的IT资源来满足当前和未来的业务需求。磁盘映射

平衡的艺术——在安全与用户体验之间。IAM策略的制定,始终是一场在安全性与用户体验之间寻求平衡的艺术。过于严格的安全策略,如频繁的MFA验证、复杂的密码规则和漫长的审批流程,会招致用户反感,迫使他们寻找“捷径”,反而降低了安全性。而一味追求便捷,又会引入巨大的不安全性。出色的IAM设计在于实现“安全无感”或“安全无缝”。例如,采用自适应认证,对于从信任设备、常规办公地点发起的访问采用简易流程,而对于异常登录行为则自动触发强认证。通过SSO和自动化生命周期管理减少用户摩擦,同时将安全性智能地嵌入访问流程的后台,方能实现安全与效率的真正和谐。磁盘映射