商机详情 -

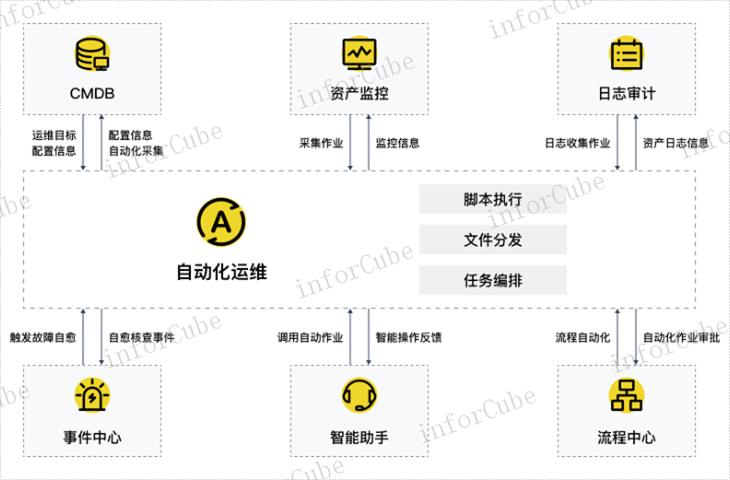

CMDB监控

精细化的权限治理是堡垒机的灵魂。它超越了简单的“能否登录”,实现了多维度的授权模型:身份权限:基于用户、用户组与角色,关联LDAP/AD、IAM等身份源。访问权限:精确限制用户可访问的资产列表、允许使用的协议(SSH/RDP等)及登录时段。操作权限:针对Linux/Unix系统,可限制允许执行、提醒或禁止执行的命令(如阻断rm-rf/)。提权权限:管控用户通过sudo、su等提权操作的行为和密码。通过这套模型,堡垒机确保了每个运维人员只拥有完成其本职工作所必需的权限,防止了越权访问和误操作。 审计运维操作,如何能够快速识别风险?CMDB监控

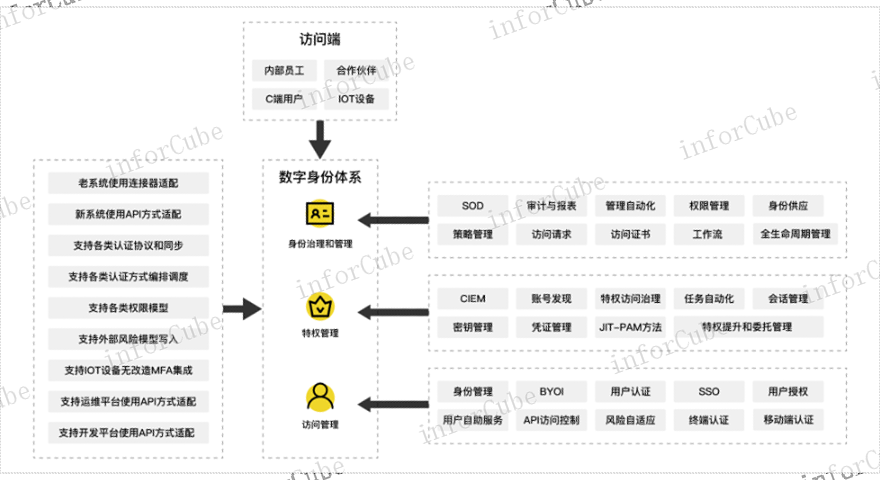

平衡的艺术——在安全与用户体验之间。IAM策略的制定,始终是一场在安全性与用户体验之间寻求平衡的艺术。过于严格的安全策略,如频繁的MFA验证、复杂的密码规则和漫长的审批流程,会招致用户反感,迫使他们寻找“捷径”,反而降低了安全性。而一味追求便捷,又会引入巨大的不安全性。出色的IAM设计在于实现“安全无感”或“安全无缝”。例如,采用自适应认证,对于从信任设备、常规办公地点发起的访问采用简易流程,而对于异常登录行为则自动触发强认证。通过SSO和自动化生命周期管理减少用户摩擦,同时将安全性智能地嵌入访问流程的后台,方能实现安全与效率的真正和谐。系统安全加固自动化的发现和扫描工具是保持CMDB数据准确性和实时性的关键技术手段。

为应对高危级别的运维问题,堡垒机提供了双人授权(四眼原则) 和实时监控功能。管理员可以预先定义一系列命令或操作(如halt、reboot、删除数据库表)。当运维人员触发这些操作时,会话会被实时中断,并自动向预设的审批人(如团队主管)发送审批请求。唯有获得二次批准,操作才会被放行。同时,安全管理员可以实时查看所有在线会话的状态,并能对任何可疑会话进行实时干预,如发送警告消息、接管会话或立即中断连接,变被动审计为主动防御。

部署和运维堡垒机并非没有挑战。常见的挑战包括:性能瓶颈:所有流量集中转发可能带来网络延迟,尤其是图形协议(RDP/VNC),需通过集群和负载均衡来优化。单点故障:堡垒机自身成为关键单点,需采用高可用(HA)集群部署来维持业务连续性。用户体验:额外的登录步骤可能引起运维人员抵触,需通过单点登录(SSO)集成、友好的客户端等提升体验。自身安全:堡垒机需进行安全加固(如严格的操作系统加固、密切的漏洞关注),并对其自身的操作进行严格审计。 将IT服务流程与业务目标对齐,确保IT建设能够支撑业务价值流的实现。

SiCAP-IAM的统一身份治理,可将各系统的账号信息整合,实现用户身份生命周期的集中统一管理,支持各应用系统进行帐户收集管理与双向同步,做到一个企业一套组织、一个人一套账号,简化用户及账号的管理复杂度,降低系统管理的安全风险,同时对能够登录系统的角色权限进行有效划分。支持用户全生命周期管理,实现用户、权限、应用账号自动化流转机制,形成管理规范、减少人工操作,建立身份安全基线。用户全生命周期管理实现用户从入职到离职的全生命周期的人员身份信息管理,包括用户的入职、信息变更、调动、离职等流程的管理和维护。对云环境和混合IT架构中的特权账号管理需要专门的设计。发布单

定期审查和审计特权账号的使用情况是合规性要求的关键。CMDB监控

现代ITSM的实施高度依赖于集成化的软件平台(如ServiceNow, Jira Service Management, Zendesk)。这些工具将服务台、流程自动化、知识库、CMDB、仪表盘等功能模块整合在一个统一的系统中。它们通过可视化的工作流引擎自定义流程,通过自动化能力从而减少手动操作,并通过集中的数据存储为管理决策提供实时、数据驱动的洞察。选择合适的工具并发挥其价值,是成功落地ITSM实践的关键赋能因素,能够进一步提高企业的IT服务管理质量和效率。 CMDB监控