-

东莞大型企业云桌面哪家专业

发布时间:2024.11.21

东莞大型企业云桌面哪家专业

发布时间:2024.11.21

云桌面在大规模软件更新和升级的管理方面具有以下优势:集中管理:云桌面提供集中式的管理平台,管理员可以通过该平台轻松地对大量云桌面进行软件更新和升级操作,无需逐个处理每个终端设备。统一部署:通过云桌面,...

-

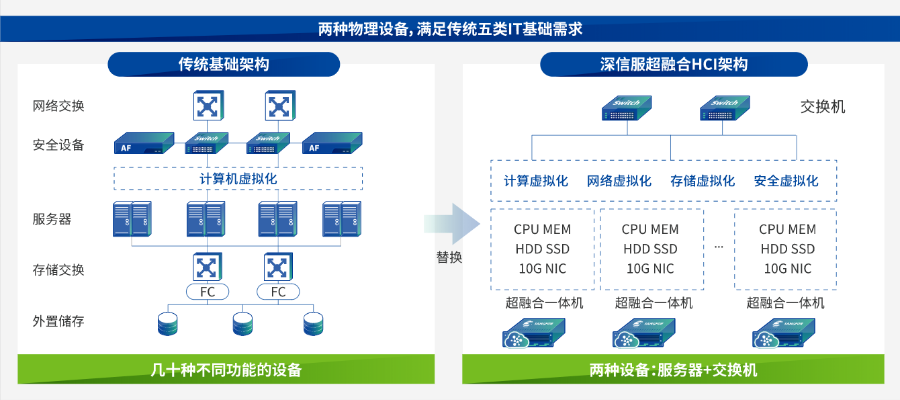

变电所超融合解决平台

发布时间:2024.11.20

变电所超融合解决平台

发布时间:2024.11.20

超融合系统的性能可以通过多个指标来衡量,以下是一些常见的性能指标:计算性能:计算性能是指超融合系统中的计算资源的能力。它可以通过处理器(CPU)的核数、频率和体系结构以及内存容量等来衡量。性能更高的计...

-

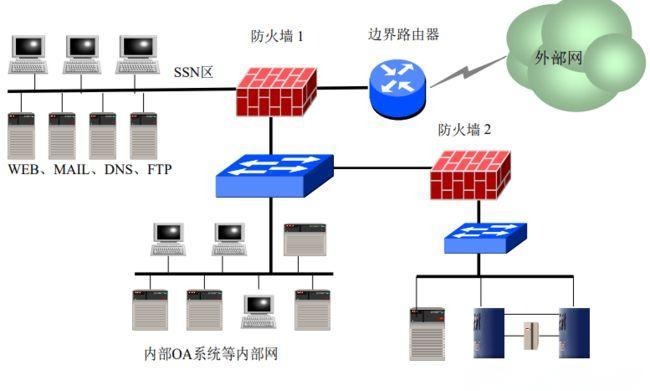

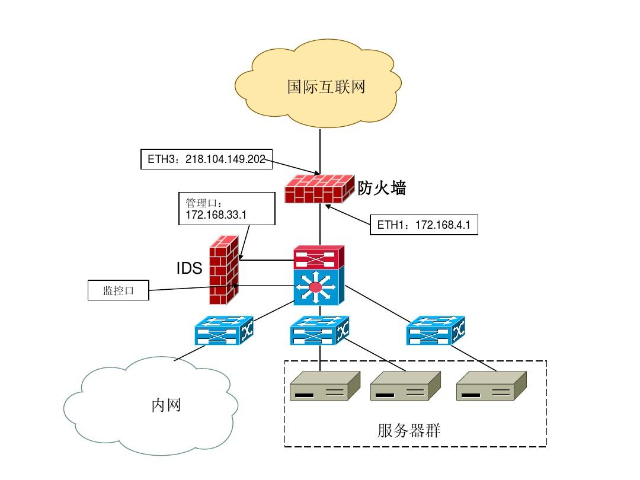

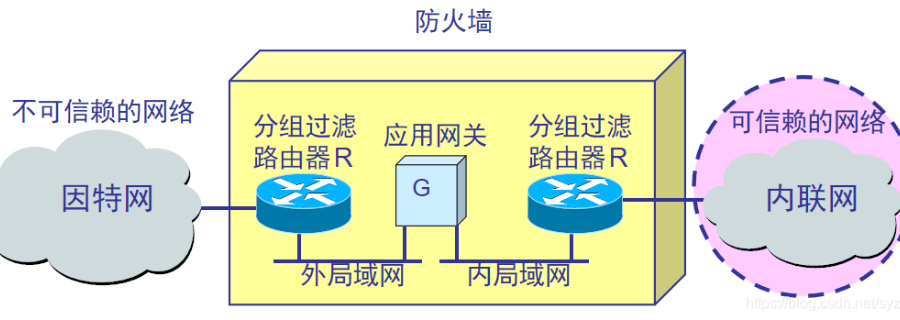

深圳分布式防火墙服务

发布时间:2024.11.20

深圳分布式防火墙服务

发布时间:2024.11.20

防火墙可以帮助防止网络中的恶意链接和恶意附件,但它并不能完全消除这些威胁。防火墙可以使用不同的安全策略和技术来检测和阻止恶意链接和附件的传输。URL过滤:防火墙可以使用URL过滤功能来检查网络流量中的...

-

广东芯片行业超融合费用

发布时间:2024.11.19

广东芯片行业超融合费用

发布时间:2024.11.19

超融合系统通常支持虚拟机的存储快照。存储快照是一种创建虚拟机磁盘镜像的技术,可以记录虚拟机的状态并允许在需要时还原到先前的状态。使用存储快照可以帮助你轻松地备份、复原或克隆虚拟机,以及进行测试和开发工...

-

广东智能家居防火墙报价

发布时间:2024.11.19

广东智能家居防火墙报价

发布时间:2024.11.19

防火墙在一定程度上可以阻止网络入侵后的恶意活动。作为网络的一道防线,防火墙可以监测和过滤网络流量,以检测和阻止恶意活动的尝试。以下是防火墙能够执行的一些任务:源IP地址过滤:防火墙可以根据源IP地址或...

-

广州造纸行业超融合服务器

发布时间:2024.11.18

广州造纸行业超融合服务器

发布时间:2024.11.18

超融合系统通常支持虚拟机的网络虚拟化负载均衡。虚拟化负载均衡可以分配网络流量和请求到多个虚拟机实例上,以提高应用程序的可伸缩性和性能。超融合系统可以通过各种方式实现网络虚拟化负载均衡,例如使用虚拟交换...

-

储能防火墙报价

发布时间:2024.11.17

储能防火墙报价

发布时间:2024.11.17

防火墙可以对网络内容进行过滤和控制。这种功能通常被称为内容过滤或访问控制,旨在限制特定类型的网络内容或阻止用户访问特定网站或服务。防火墙以不同的方式实现网络内容过滤和控制,包括以下几种常见的方法:UR...

-

东莞汽车行业防火墙系统服务

发布时间:2024.11.17

东莞汽车行业防火墙系统服务

发布时间:2024.11.17

防火墙可以检测并应对内部威胁。内部威胁是指来自组织内部的恶意活动或意外行为,需要包括员工的恶意行为、失误、被传播的终端设备等。防火墙可以采取以下方法来检测内部威胁:行为监测:防火墙可以监测内部网络中的...

-

SSL VPN/EMM哪家好

发布时间:2024.11.16

SSL VPN/EMM哪家好

发布时间:2024.11.16

防火墙可以用于保护数据库和应用程序。防火墙是一种网络安全设备,它可以监控和控制网络流量,并根据预先定义的规则对流量进行过滤和处理。对于数据库,防火墙可以通过限制对数据库的访问来保护其安全性。防火墙可以...

-

广州房地产超融合费用

发布时间:2024.11.16

广州房地产超融合费用

发布时间:2024.11.16

超融合系统通常提供一些网络虚拟化统计和监控功能,以帮助管理员监视和优化虚拟机网络的性能和安全。这些功能可以帮助管理员了解虚拟机的网络流量、带宽利用率、延迟和吞吐量等指标。具体的网络虚拟化统计和监控功能...

-

化工行业防火墙排名

发布时间:2024.11.15

化工行业防火墙排名

发布时间:2024.11.15

防火墙可以针对缓冲区溢出和拒绝服务(DoS)攻击提供一定程度的保护,但不能完全消除这些威胁。下面是防火墙在针对这些攻击方面的一些功能和技术:包了过滤:防火墙可以检查进入或离开网络的数据包,并根据事先定...

-

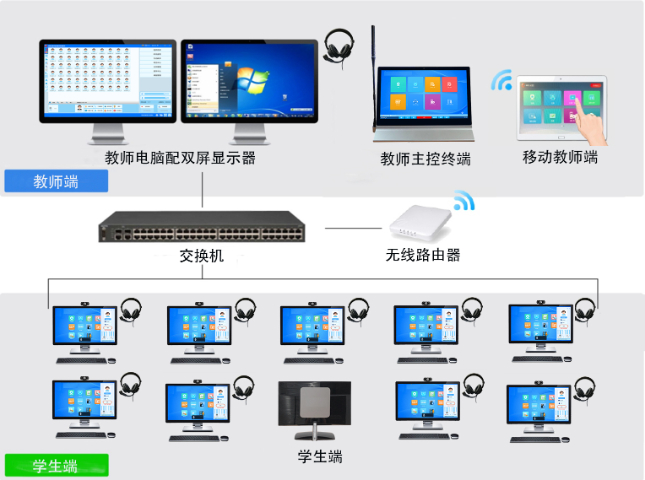

广州在线云桌面组成

发布时间:2024.11.14

广州在线云桌面组成

发布时间:2024.11.14

云桌面在教育领域有普遍的应用。以下是一些云桌面在教育领域的应用场景:远程教学:云桌面可以让学生远程访问虚拟桌面,获得与实体课堂相似的学习体验。学生可以通过云桌面连接到教师设定的虚拟课堂,参与在线授课、...

-

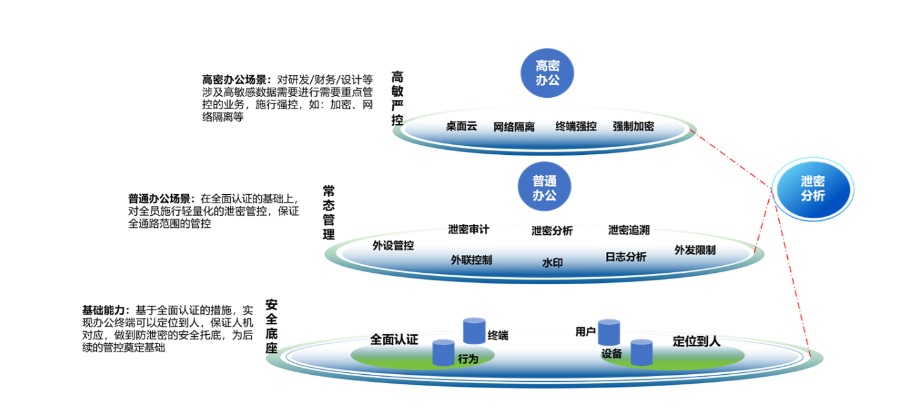

文件数据防泄密哪家专业

发布时间:2024.11.14

文件数据防泄密哪家专业

发布时间:2024.11.14

定期安全审计是防止数据泄密的重要措施之一。通过进行定期安全审计,您可以评估和检查组织的安全实践是否符合较好标准和合规要求,并发现需要的安全漏洞或风险。以下是定期安全审计的几个好处:发现漏洞和弱点:安全...

-

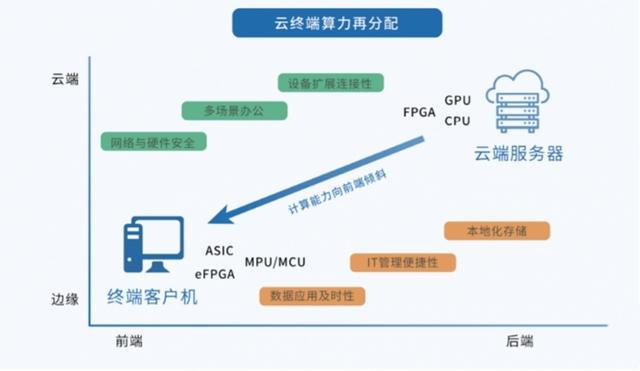

LED照明超融合成本效益

发布时间:2024.11.14

LED照明超融合成本效益

发布时间:2024.11.14

超融合系统通常支持软件定义计算(Software-Defined Computing)。软件定义计算是一种将计算资源从物理硬件中抽象出来,并通过软件进行管理和配置的方法。它使计算资源可以根据需要进行动...

-

东莞医疗行业防火墙系统开发

发布时间:2024.11.14

东莞医疗行业防火墙系统开发

发布时间:2024.11.14

防火墙可以监控和记录以下类型的网络流量:入站流量和出站流量:防火墙可以监控网络流量的进入和离开网络的方向。入站流量是指从外部网络进入内部网络的流量,而出站流量是指从内部网络离开到外部网络的流量。IP地...

-

广东大数据数据防泄密服务平台

发布时间:2024.11.14

广东大数据数据防泄密服务平台

发布时间:2024.11.14

定期安全审计是防止数据泄密的重要措施之一。通过进行定期安全审计,您可以评估和检查组织的安全实践是否符合较好标准和合规要求,并发现需要的安全漏洞或风险。以下是定期安全审计的几个好处:发现漏洞和弱点:安全...

-

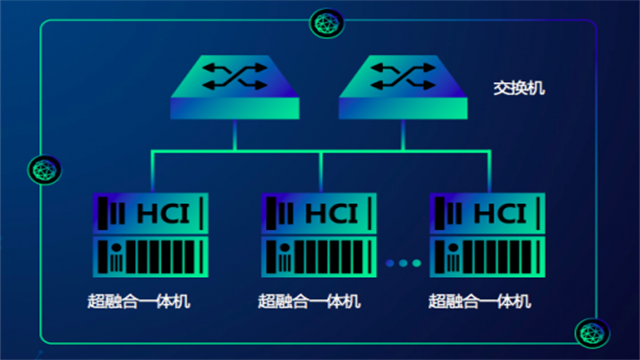

广东医疗超融合公司

发布时间:2024.11.13

广东医疗超融合公司

发布时间:2024.11.13

许多超融合系统支持数据的长距离复制。长距离数据复制是指将数据从一个地点复制到另一个地点,这两个地点可以相隔较远,例如不同的数据中心或远程地点。超融合系统通常提供数据复制的功能作为数据保护和灾难恢复策略...

-

广东人工智能云桌面哪里找

发布时间:2024.11.13

广东人工智能云桌面哪里找

发布时间:2024.11.13

云桌面在远程游戏流媒体方面有很大的潜力和适用性。远程游戏流媒体是指将游戏内容从云服务器实时传输到用户设备上,并通过输入输出的延迟较低的云计算技术来实现游戏的运行和渲染。利用云桌面技术,用户可以使用相对...

-

广东印刷行业超融合实际应用

发布时间:2024.11.13

广东印刷行业超融合实际应用

发布时间:2024.11.13

超融合系统通常支持虚拟机的快速迁移。虚拟机迁移是将运行中的虚拟机从一个物理主机迁移到另一个物理主机的过程,而不会中断虚拟机的运行。快速迁移可以在不影响用户体验的情况下实现虚拟机的平稳迁移,提供灵活性和...

-

东莞办公云桌面哪家便宜

发布时间:2024.11.13

东莞办公云桌面哪家便宜

发布时间:2024.11.13

云桌面非常适用于远程销售和客户支持。下面是一些理由:灵活性和可访问性:云桌面使销售人员和客户支持团队能够从任何地点和任何设备上的访问他们的工作环境。无论他们在家中、旅途中还是在客户现场,他们都可以通过...

-

3D打印数据防泄密系统开发

发布时间:2024.11.13

3D打印数据防泄密系统开发

发布时间:2024.11.13

内部数据泄密事件的处置非常重要,以下是一些建议供您参考:快速发现和识别数据泄密:建立监控系统和安全事件响应程序,以便及早发现和识别数据泄密事件。监测异常活动、审计日志和网络流量,以便准确地检测不寻常的...

-

深圳能源超融合效果怎么样

发布时间:2024.11.12

深圳能源超融合效果怎么样

发布时间:2024.11.12

超融合系统通常支持虚拟机的快速克隆。通过虚拟化技术,超融合系统可以创建虚拟机的快照,包括虚拟机的操作系统、应用程序和数据。这些快照可以用于快速克隆虚拟机,节省了部署新虚拟机所需的时间和资源。快速克隆虚...

-

广州应用交付AD哪家好

发布时间:2024.11.12

广州应用交付AD哪家好

发布时间:2024.11.12

云桌面在敏捷开发和快速迭代中有很多应用。敏捷开发是一种灵活的软件开发方法,强调快速适应变化和持续交付价值。云桌面提供了一种理想的环境来支持这样的开发过程。首先,云桌面可以提供灵活性和远程协作。团队成员...

-

东莞化工行业防火墙环境

发布时间:2024.11.12

东莞化工行业防火墙环境

发布时间:2024.11.12

防火墙在处理网络身份伪装和欺骗攻击时采取了一系列的技术和策略。以下是一些常见的方式:访问控制列表(ACL):防火墙使用ACL来定义允许或拒绝特定源IP地址或目标IP地址的访问。这可以帮助防止攻击者使用...

-

深圳电力公司数据防泄密价格

发布时间:2024.11.12

深圳电力公司数据防泄密价格

发布时间:2024.11.12

应对数据泄密的网络心术不正的人攻击是确保数据安全的关键。以下是一些常见的应对网络心术不正的人攻击和预防数据泄密的措施:强化网络安全防御:建立和实施强大的网络安全措施,包括防火墙、入侵检测和防御系统(I...

-

深圳化工行业数据防泄密服务商

发布时间:2024.11.12

深圳化工行业数据防泄密服务商

发布时间:2024.11.12

识别内部威胁和恶意行为导致的数据泄密是数据安全管理的重要一环。下面是一些常见的方法和技术,可用于识别内部威胁和恶意行为:日志记录与监控:建立多方面的日志记录系统,包括网络、系统和应用程序的日志。对这些...

-

邮件数据防泄密公司

发布时间:2024.11.11

邮件数据防泄密公司

发布时间:2024.11.11

应对物理访问控制系统导致的数据泄密问题,可以采取以下一些措施来减轻风险:强化门禁措施:确保建筑物和房间的门禁控制系统得到正确安装和运行,并使用高质量的物理门锁和访问卡等凭证。限制只有经过授权的人员才能...

-

广东移动设备防火墙技术

发布时间:2024.11.11

广东移动设备防火墙技术

发布时间:2024.11.11

使用防火墙是保护网络安全的关键措施。确定是否需要使用防火墙可以考虑以下因素:网络规模和复杂性:如果您的网络规模较大或者复杂,包含多个服务器、终端设备以及与外部网络的连接,那么使用防火墙是非常重要的。防...

-

广州汽车行业数据防泄密价钱

发布时间:2024.11.11

广州汽车行业数据防泄密价钱

发布时间:2024.11.11

日志管理和监视是防止数据泄密的重要组成部分。下面是一些常见的日志管理和监视实践,可帮助组织有效地减少数据泄密风险:收集和分析日志:确保系统、应用程序和网络设备的日志都被集中收集和记录。使用日志管理工具...

-

广州消防公司数据防泄密服务

发布时间:2024.11.11

广州消防公司数据防泄密服务

发布时间:2024.11.11

数据泄密可以来自许多不同的来源,以下是一些常见的数据泄密来源:攻击者入侵:心术不正的人和恶意攻击者需要通过入侵计算机网络、服务器或应用程序来获取敏感数据。他们可以利用各种漏洞和技术,例如拒绝服务攻击、...