商机详情 -

东莞硬件/软件防火墙系统费用

防火墙可以提供某些控制措施来帮助防止内部用户滥用公司网络,但并不能完全解决该问题。防火墙在这方面的作用主要是限制和监控网络流量,并提供一定程度的访问控制和审计功能。以下是防火墙可以实施的一些控制措施:访问控制列表(ACL):防火墙可以配置ACL来限制特定用户或用户组在网络上的访问权限。这样可以防止用户访问未经授权的资源或执行特定的网络活动。内容过滤和URL过滤:防火墙可以实施内容过滤和URL过滤,限制用户访问特定网站或限制他们在网络上的活动。这可以防止用户滥用公司资源访问不必要或不适当的内容。应用程序控制:防火墙可以监控和控制特定应用程序的使用,以防止员工滥用高风险或未经授权的应用程序。这可以通过检测和阻止特定应用程序的流量来实现。防火墙可以提供网络安全事件的警报和警告,及时识别和响应安全威胁。东莞硬件/软件防火墙系统费用

防火墙可以识别和阻止新的威胁。现代防火墙通常具有以下功能来应对新的威胁:签名检测:防火墙使用已知威胁的特征(也称为签名)进行检测和阻止。这些签名是根据已知的恶意代码、攻击模式和漏洞等创建的。当防火墙检测到与已知签名匹配的网络流量时,它会阻止该流量。威胁情报和黑名单:防火墙可以与威胁情报提供商进行集成,获取较新的威胁信息。这些威胁情报可以包括新发现的恶意IP地址、域名、URL等。防火墙使用这些信息来更新自己的黑名单,从而阻止与这些威胁相关的流量。行为分析:一些先进的防火墙可以进行行为分析,监视网络流量和系统行为的异常模式。如果防火墙检测到异常行为,例如大量的连接尝试、异常的数据传输模式等,它可以阻止这些活动并触发警报。广州食品行业防火墙推荐防火墙可以设置访问控制规则,限制特定用户或网络流量进入网络。

防火墙在应对社交工程和钓鱼攻击方面可以发挥一定的作用,尽管它们并不是针对这些特定攻击的解决方案。阻止恶意网站访问:防火墙可以通过过滤流量和检测恶意网站的URL,阻止用户访问被认定为不安全或恶意的站点。这对于防止用户通过钓鱼网站受骗至关重要。过滤邮件和内容:防火墙可以通过检查电子邮件和其附件中的恶意链接、恶意软件和欺骗性内容来阻止钓鱼攻击。它可以对传入和传出的电子邮件进行策略和规则过滤,从而减少恶意邮件和诈骗尝试的风险。网络行为监测:防火墙可以监测网络流量和用户行为,通过检测异常或可疑活动来识别潜在的社交工程攻击。它可以查找异常的数据传输、频繁的连接尝试、大量的请求或非授权访问等行为模式。

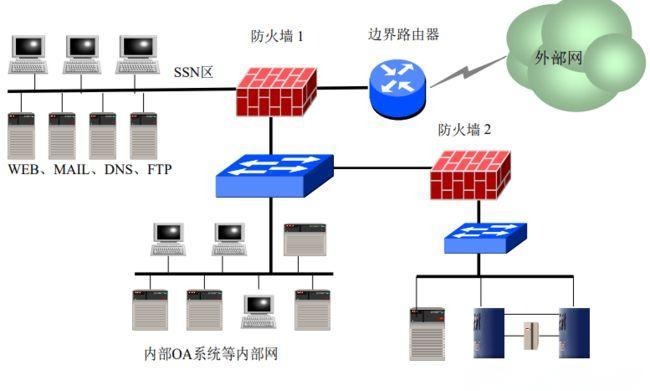

物联网设备的安全威胁确实是当今网络安全领域的一个重要问题。防火墙可以采取以下几种方式来应对物联网设备的安全威胁:隔离和分割网络:防火墙可以将物联网设备与其他网络资源分隔开来,创建一个单独的网络区域。通过隔离物联网设备,防火墙帮助限制了潜在的攻击面,并防止针对其他网络资源的攻击波及到物联网设备。行为分析和安全策略:防火墙可以对与物联网设备的通信进行监测和分析,以侦测异常行为和潜在的安全威胁。防火墙可以通过实施安全策略和规则,对可疑活动和异常流量采取相应的措施,例如阻止特定IP地址或端口的访问。漏洞和威胁情报管理:防火墙可以集成漏洞扫描和威胁情报管理系统,及时获取和应用较新的漏洞信息和威胁情报。这有助于防火墙检测和预防已知的物联网设备漏洞,并提供及时的补丁和更新来缓解潜在的安全风险。防火墙可以对内部网络进行隔离和分段,防止网络攻击的扩散和影响。

设置有效的访问控制策略是确保网络安全的重要步骤。以下是一些关键的步骤和原则,可以帮助您制定有效的访问控制策略:识别和分类资源:首先,您需要识别和分类您的网络资源。这可以包括服务器、数据库、应用程序和网络设备等。通过确定资源的重要性和敏感性,您可以为每个资源设置适当的安全级别和访问控制要求。定义角色和权限:基于资源的分类,您可以定义不同的用户角色,并为每个角色指定适当的权限。角色可以根据职责和需求来确定,例如管理员、用户、访客等。要确保角色和权限与业务需求相匹配,并避免给予过高或不必要的权限。实施较小特权原则:遵循较小特权原则,确保每个用户或角色只获得访问所需资源的较低权限。此举有助于减少意外的漏洞和滥用的风险,以及限制潜在攻击者的行动能力。强化身份验证:使用强化的身份验证机制,例如多因素身份验证(MFA),以增加用户登录过程的安全性。MFA要求用户提供多个验证因素,例如密码、指纹、令牌或手机验证码,进一步提高身份确认的可靠性。防火墙可以对网络流量进行包的过滤和内容过滤,阻止非法或违规的内容传输。广州食品行业防火墙推荐

防火墙可以提供虚拟专门网(VPN)的接入方式,实现安全的远程访问。东莞硬件/软件防火墙系统费用

防火墙在一定程度上可以阻止网络入侵后的恶意活动。作为网络的一道防线,防火墙可以监测和过滤网络流量,以检测和阻止恶意活动的尝试。以下是防火墙能够执行的一些任务:源IP地址过滤:防火墙可以根据源IP地址或IP地址范围来限制或阻止来自需要的攻击者的连接或流量。这可以排除一些已知的恶意源或不受信任的来源。病毒扫描:防火墙可以使用病毒扫描引擎对传入的文件进行扫描,以检测和阻止携带病毒或恶意软件的文件。应用程序控制:防火墙可以通过限制或阻止某些特定应用程序或协议的使用,来减少潜在的攻击向量。声誉过滤:防火墙可以使用声誉过滤服务来检查连接的IP地址、域名或URL的声誉。如果连接的对象被认为是恶意或不受信任的,防火墙可以阻止流量。东莞硬件/软件防火墙系统费用