商机详情 -

东莞分布式防火墙软件设备

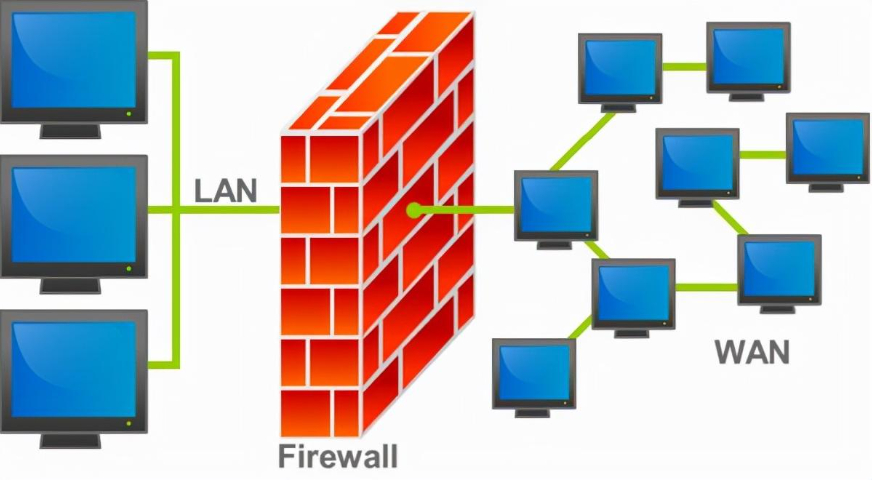

防火墙可以在一定程度上帮助防止社交媒体上的安全威胁,但不能完全消除这些威胁。防火墙可以监控网络流量并根据事先定义的规则控制数据的流动。它可以过滤恶意的网络流量和攻击,例如DDoS攻击和恶意软件传播。然而,社交媒体上的安全威胁通常是与人类行为相关的,例如欺骗性链接、欺骗行为、虚假账号等。这些威胁需要无法完全由防火墙应对,因为它们涉及用户行为和社交工程等方面。维护安全的社交媒体使用需要采取多层次的安全措施,包括但不限于:1.用户教育:提高用户的安全意识,教导他们如何识别和避免潜在的威胁,以及如何安全地使用社交媒体平台。2.强密码:使用安全且只有的密码来保护社交媒体账户。3.隐私设置:审查并设置适当的隐私设置,限制谁可以访问个人信息和帖子。4.认证账号:确保与已认证的用户和可信实体进行互动,尽量避免与虚假账号或未经验证的用户交互。5.更新软件:定期更新操作系统、浏览器和社交媒体应用程序,以确保获得较新的安全性和漏洞修复。防火墙可以提供网络地址转换(NAT)功能,隐藏内部网络的真实IP地址。东莞分布式防火墙软件设备

防火墙可以帮助防止各种类型的恶意软件攻击,包括以下几种常见的恶意软件类型:病毒(Viruses):病毒是一种恶意软件,它可以通过复制自身并植入到其他文件或程序中,以传播和破坏目标计算机系统。蠕虫(Worms):蠕虫是一种自我传播的恶意软件,它可以通过网络或系统漏洞自动传播到其他计算机,并在目标系统上执行恶意活动。木马(Trojans):木马是一种伪装成合法软件的恶意程序,一旦被用户下载或安装,它可以在用户不知情的情况下执行恶意活动,如窃取信息、远程控制等。广东政企行业防火墙服务防火墙可以根据地理位置进行访问控制,限制来自特定地区的访问。

防火墙可以对网络内容进行过滤和控制。这种功能通常被称为内容过滤或访问控制,旨在限制特定类型的网络内容或阻止用户访问特定网站或服务。防火墙以不同的方式实现网络内容过滤和控制,包括以下几种常见的方法:URL过滤:防火墙可以检查用户访问的URL,并根据预定义的规则集来决定是否允许访问。这样可以阻止访问包含特定关键词、不良内容或未经授权的网站。应用程序过滤:防火墙可以监测和控制网络流量中的特定应用程序或协议,从而限制对某些应用程序或服务的访问。例如,可以阻止对某些社交媒体平台、文件共享服务或流媒体服务的访问。内容检测:防火墙可以扫描网络流量中的内容,以检测和阻止特定类型的内容,如恶意软件、垃圾邮件、敏感信息等。通过进行内容检测,防火墙可以提供额外的安全层,保护网络免受恶意活动的威胁。

使用防火墙是保护网络安全的关键措施。确定是否需要使用防火墙可以考虑以下因素:网络规模和复杂性:如果您的网络规模较大或者复杂,包含多个服务器、终端设备以及与外部网络的连接,那么使用防火墙是非常重要的。防火墙可以监控和管理进出网络的流量,防止未经授权的访问和恶意活动。敏感信息的保护:如果您的网络存储了敏感信息,例如客户的数据、商业机密或个人身份信息,那么使用防火墙可以帮助防止这些信息被偷取或滥用。防火墙可以检测和阻止未经授权的访问和数据泄露。合规要求:某些行业(如金融、医疗和零售)需要有特定的合规要求,要求实施防火墙以保护敏感数据和确保网络安全。如果您的业务需要符合特定的法规或行业标准,那么使用防火墙是必要的。网络连接类型:如果您的企业或组织连接到公共互联网或与外部网络进行交互,例如访问云服务或与供应商合作,那么使用防火墙是至关重要的。它可以帮助阻止来自未知和不受信任来源的攻击,并保护您的内部资源和数据安全。防火墙可以通过IP地址、端口和协议等特征进行访问控制和流量过滤。

防火墙是一种网络安全设备,用于检测和阻止不同类型的网络攻击。下面列举了一些常见的网络攻击类型,防火墙可以帮助检测和阻止的:DDoS 攻击(分布式拒绝服务攻击):防火墙可以检测到大量的无效请求流量,并限制来自单个或多个来源的流量,从而减轻DDoS攻击对网络连接的影响。恶意软件(如病毒、蠕虫和木马):防火墙可以利用病毒和恶意软件的特征进行检测,并阻止与这些恶意软件相关的流量进入网络。入侵攻击:防火墙可以监测和分析网络流量,识别潜在的入侵尝试,并根据预定义的规则或行为模式进行阻止或警告。端口扫描:防火墙可以检测到对网络中的特定端口进行扫描的行为,并根据安全策略阻止或记录此类行为。防火墙可以根据特定条件自动触发响应操作,如阻止攻击者的IP地址。东莞深信服防火墙哪里找

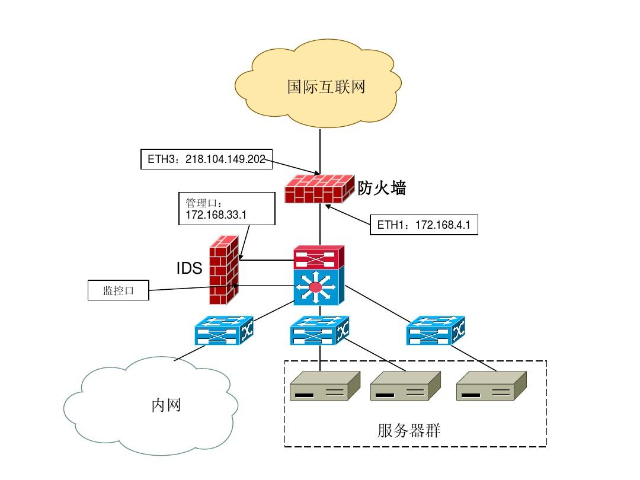

防火墙可以与其他安全设备和系统(如入侵检测系统)协同工作,提供多层次的网络安全保护。东莞分布式防火墙软件设备

物联网设备的安全威胁确实是当今网络安全领域的一个重要问题。防火墙可以采取以下几种方式来应对物联网设备的安全威胁:隔离和分割网络:防火墙可以将物联网设备与其他网络资源分隔开来,创建一个单独的网络区域。通过隔离物联网设备,防火墙帮助限制了潜在的攻击面,并防止针对其他网络资源的攻击波及到物联网设备。行为分析和安全策略:防火墙可以对与物联网设备的通信进行监测和分析,以侦测异常行为和潜在的安全威胁。防火墙可以通过实施安全策略和规则,对可疑活动和异常流量采取相应的措施,例如阻止特定IP地址或端口的访问。漏洞和威胁情报管理:防火墙可以集成漏洞扫描和威胁情报管理系统,及时获取和应用较新的漏洞信息和威胁情报。这有助于防火墙检测和预防已知的物联网设备漏洞,并提供及时的补丁和更新来缓解潜在的安全风险。东莞分布式防火墙软件设备